Sécuriser l’IA Générative : Guide des Menaces et Protections Checklist 2025

Ecrit par Sébastien Chami

D’autres études de cas à découvrir

Assistant GPT : Shin le Planificateur de ressources

Assistant GPT : Nana l’Assistante suivi des actions de réunion

Assistant GPT : Daichi le Curateur de gestion des connaissances

Assistant GPT : Mika le Conteur de storytelling pour slides

Assistant GPT : Kei le Rédacteur de synthèse exécutive

Assistant GPT : Ayumi la Rédactrice de proposition de valeur

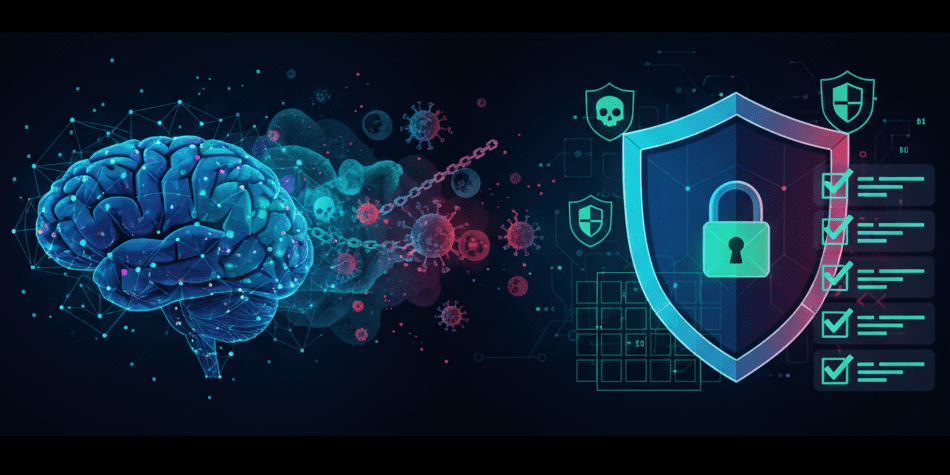

L'IA générative ouvre de nouvelles surfaces d'attaque. Injection de prompts, empoisonnement des données, extraction de données sensibles, génération de malwares : les cybercriminels ont rapidement appris à exploiter ces technologies émergentes.

Les nouvelles menaces de l'IA générative

Contrairement aux applications traditionnelles, l'IA générative présente des vulnérabilités spécifiques :

Prompt Injection : manipulation des instructions pour faire dire n'importe quoi au modèle Data Poisoning : corruption des données d'entraînement pour biaiser les résultats Model Theft : extraction illicite des paramètres du modèle Hallucinations exploitables : génération d'informations fausses mais crédibles Fuite de données : exposition involontaire de données confidentielles via les prompts Attaques amplifiées : utilisation de l'IA pour créer du phishing ou des malwares plus sophistiqués

Le coût moyen d'une violation de données est passé à 4,45 millions de dollars en 2023. Avec l'IA générative, ce risque est décuplé.

À qui s'adresse cette checklist ?

Destinée aux professionnels de la sécurité :

- RSSI et Responsables Cybersécurité en charge de la protection des systèmes

- DevSecOps et Security Engineers qui implémentent les mesures techniques

- Risk Managers qui évaluent et mitigent les risques

- Directeurs Techniques responsables de l'architecture sécurisée

- Auditeurs IT qui vérifient la conformité aux normes

Ce que contient la checklist

Un parcours de sécurisation en 5 dimensions essentielles. L'analyse des risques vous aide à identifier les menaces spécifiques à l'IA générative (injection de prompts, data poisoning, vol de modèle, hallucinations exploitables) et à évaluer les risques de fuites de données confidentielles, tout en anticipant l'utilisation malveillante pour des cyberattaques sophistiquées. La sécurisation du cycle de vie couvre l'application du Security by Design dès la conception, la protection de toutes les phases (entraînement, déploiement, maintenance), et l'utilisation des frameworks reconnus comme l'ANSSI, le NIST AI RMF ou le SAIF de Google. Vous découvrirez les mesures techniques de protection essentielles : environnements cloisonnés, déploiement on-premise pour les données sensibles, gestion stricte des droits d'accès avec authentification forte, chiffrement des données en transit et au repos, et anonymisation systématique. La section tests et surveillance détaille les pentests réguliers, les exercices de red teaming, l'audit en temps réel des prompts et réponses, et la détection des comportements anormaux. Enfin, la gouvernance couvre la définition d'une charte d'utilisation interne, la formation des collaborateurs aux risques, et les processus de signalement des incidents.

Les bénéfices concrets

Avec cette approche de sécurisation, vous allez :

- ✅ Réduire drastiquement votre surface d'attaque

- ✅ Protéger vos données sensibles et votre propriété intellectuelle

- ✅ Détecter et bloquer les tentatives de manipulation

- ✅ Être conforme aux exigences réglementaires

- ✅ Gagner la confiance de vos clients et partenaires

- ✅ Éviter les coûts catastrophiques d'une violation

Téléchargez votre checklist gratuite

Ne laissez pas la porte ouverte aux cyberattaques. Accédez gratuitement à ma checklist complète basée sur les meilleures pratiques internationales.

Recevez immédiatement votre guide de sécurisation des systèmes IA. Un document indispensable pour tout responsable sécurité.

Besoin d'un audit de sécurité IA ? Je propose des évaluations approfondies et des formations sur mesure pour sécuriser vos déploiements.

📧 sebastien.chami@blackbygreen.fr | 🔗 https://blackbygreen.fr/contact/

Mes Services

Mes Ressources

Assistant GPT : Kaori la Conceptrice de formation interne

Assistant GPT : Shin le Planificateur de ressources

Assistant GPT : Nana l’Assistante suivi des actions de réunion

Assistant GPT : Daichi le Curateur de gestion des connaissances

Assistant GPT : Mika le Conteur de storytelling pour slides

Assistant GPT : Kei le Rédacteur de synthèse exécutive

Assistant GPT : Ayumi la Rédactrice de proposition de valeur

Sébastien Chami - Consultant en IA et transformation digitale

« Depuis 2011, j’ai pour mission d’accompagner les entreprises, les commerçants, les artisans, les indépendants et les étudiants dans leur transition numérique, en les aidant à adopter des stratégies innovantes et des outils web performants. Aujourd’hui, cela passe inévitablement par l’intégration de l’intelligence artificielle. Mon objectif est de vous aider à renforcer votre image, maximiser votre potentiel commercial et améliorer votre agilité numérique en tirant pleinement parti des opportunités offertes par l’IA générative. Je vous guide dans la maîtrise d’outils d’IA pour optimiser votre création de contenu, votre marketing, votre communication et vos processus internes, vous permettant ainsi de gagner en efficacité, en créativité et en compétitivité. »

D'autres CHECKLISTS à découvrir

Assistant GPT : Ryota le Concepteur de stratégie de mise sur le marché

Un lancement de produit est moins un sprint qu'une partie d'échecs. Chaque mouvement compte. Pourtant, combien de stratégies de go-to-market (GTM) finissent par être une collection de tactiques...

Assistant GPT : Rei l’Analyste de benchmark concurrentiel

Consultants en stratégie, et si vous pouviez générer une analyse concurrentielle complète en quelques minutes, et non en quelques jours ? Je vous présente le GPT Rei l'Analyste de benchmark...

Assistant GPT : Taro l’Assistant d’audit d’acquisition

Vous passez plus de temps à LIRE des documents de data room qu'à les ANALYSER ? ⏳ L’audit d’acquisition est une phase critique, mais elle ne devrait pas être un test d'endurance documentaire. Chaque...